Datenschutz und Datensicherheit

Version vom 11. Juli 2015, 11:35 Uhr von Admin (Diskussion | Beiträge)

Inhaltsverzeichnis

Datenschutz und Datensicherheit unter besonderer Berücksichtigung der sicheren Kommunikation

Unterschied zwischen Datenschutz und Datensicherheit

- Datenschutz ist ein Grundrecht. Datenschutz ist die Wahrung von Perönlichkeitsrechten.

- Datensicherheit ist die Anwendung von Schutzmaßnahmen gegen Bedrohungen wie Datendiebstahl

Welche Bedrohungen herschen vor

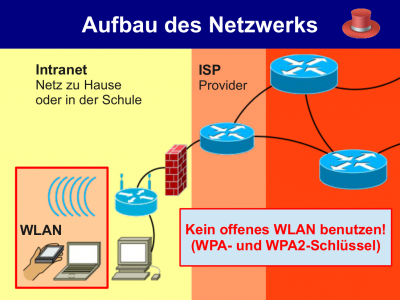

Funktionsweise des Heimnetzes

- Aus dem Heimnetz wird die Verbindung über einen Router mit dem Internet Service Provider (ISP) und dann mit dem Internet hergestellt.

- Diese Router sind meist mit einer vorkonfigurierten Firewall ausgestattet und lassen nur Antworten von außen, die auf Anfragen von innen (Heimnetz) kommen, durch.

- Das meist in den Standardeinstellungen aktivierte UPnP sollte deaktiviert werden. Es dienst für Programmen wie Onlinspielen dazu, den Router konfigurieren zu dürfen.

- Ein Internetzugangsrouter sollte so aufgestellt werden, dass physikalisch nur Zugriff von dem Eigentüber erfolgen kann (Negativbeispiel: Gemeinschaftskeller eines Mietshauses)

- Üblicherweise wird das Heimnetz mit WLAN erweitert.

- Der WLAN Access-Point ist oft in dem Roueter integriert.

- Die Rechweite von WLAN sind zirka 200m, damit ist das eigene WLAN noch auf der Straße sichtbar.

- WLAN muss abgeichert werden:

- Muss: Verschlüsselung der Übertragung zwischen mobilem Endgerät und AccessPoint mit PSK oder PSK2 (Preshared Key)

- Kann: Verstecken der SSID (Service Set Identifier - Name Ihres WLANs)

- Kann: MAC-Adressen Beschränkung - Jeder Netzwerkadapter ist mit einer weltweit eindeutigen MAC-Adresse ausgestattet. Es ist möglich, WLAN-Access-Points so zu konfigurieren, dass nur die MAC-Adressen der eigenen Geräte darauf zugreifen können.

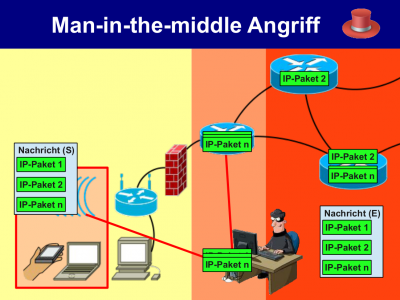

Man-In-The-Middle Angriff

Bei einem Man-In-The-Middle Angriff fängt der Angreifer Datenpakete auf ihrem Weg ab, kopiert die Daten und leitet diese in der Regel wieder unauffällig ins Netz weiter.

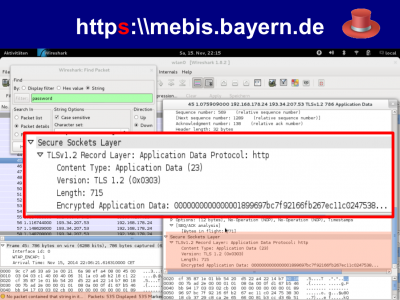

Deshalb muss der Weg der Daten über das Internet gesichert und verschlüsselt werden.

- Bei unverschlüsselter Übertragung erhält der Angreifer auswertbare Daten im Klartext.

- Bei verschlüsselter Übertragung erhält der Angreifer keine auswertbare Daten.